Исследование Тинькофф: какие ошибки в кибербезопасности чаще всего допускает бизнес

Тинькофф Бизнес провел исследование самых распространенных ошибок в сфере информационной безопасности, которые допускают компании из сегмента малого и среднего бизнеса.

В ходе исследования были проанализированы более 40 тысяч сайтов и баз данных компаний разного масштаба из различных отраслей. Все сайты, попавшие в выборку исследования, проверялись три раза на предмет устранения уязвимостей — в мае, июле и августе 2021 года.

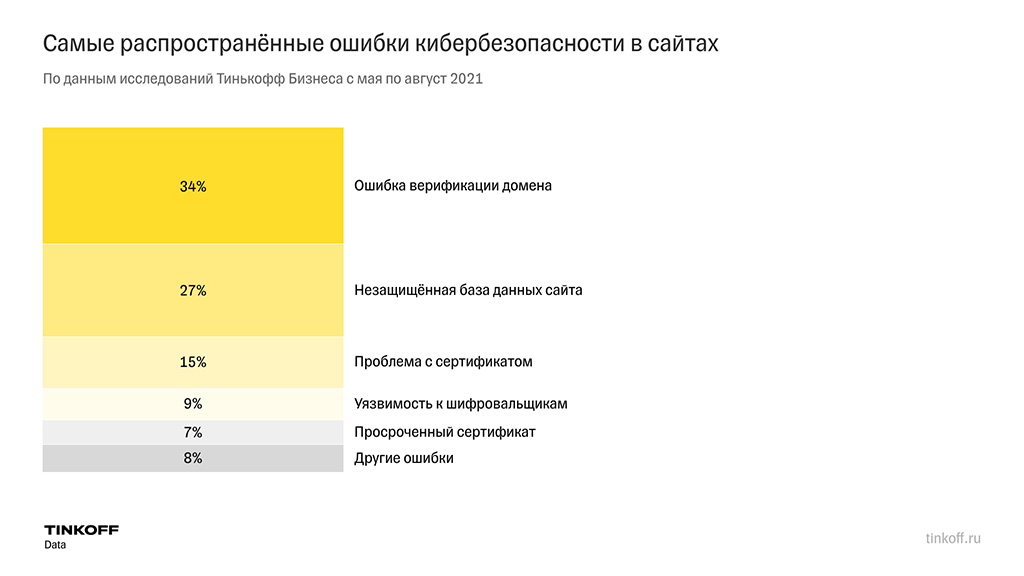

За это время аналитики Тинькофф Бизнеса выявили 20 видов ошибок. Самые распространенные были связаны с доменом, базами данных и шифрованием.

Почти половина сайтов и баз данных компаний оказалась под угрозой — мошенники могут легко их увести или воспользоваться дырами в безопасности.

В ходе исследования выяснилось:

- 46% компаний подвержены угрозам кибербезопасности.

- Каждая пятая компания допускает у себя, как минимум, две ошибки.

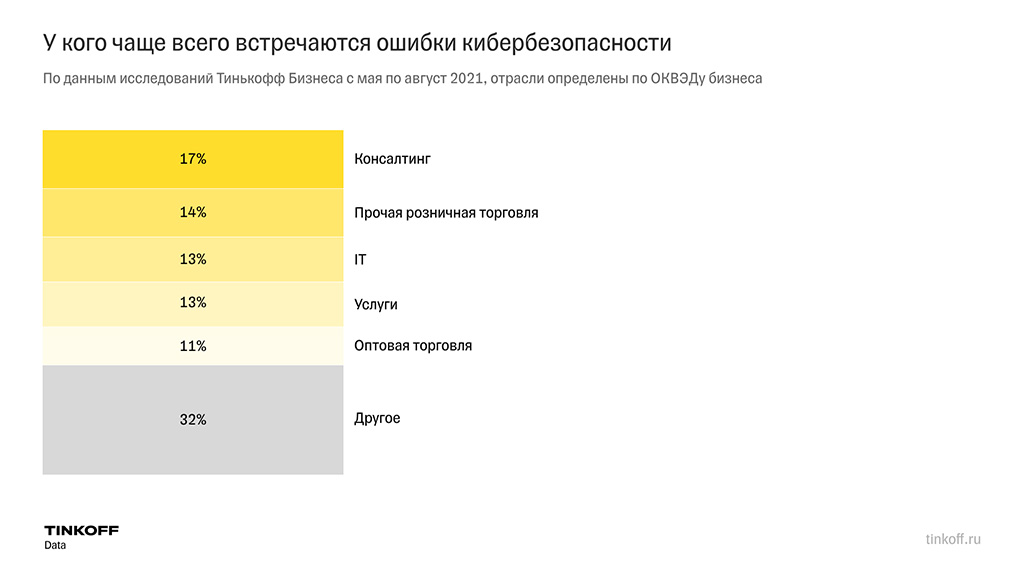

- 44% уязвимостей приходится на компании в сфере консультаций, розничной торговли и IT.

Самые частые ошибки и способы их решения

1. Неподтвержденный адрес сайта. Самая распространенная киберугроза для компаний МСБ — отсутствие верификации домена, то есть адреса сайта. Она встречается у каждой третьей компании (34%). Эта угроза означает, что при покупке адреса компания или предприниматель не подтвердили, что сайт будет принадлежать именно им.

Если у сайта нет верификации, злоумышленник может заявить, что именно он является его владельцем, получить на него права, а компания больше не сможет использовать собственный адрес.

Чтобы сохранить домен, нужно обратиться к регистратору с письмом и подтвердить свои права на домен.

2. Незащищённая база данных. Более чем у четверти компаний малого и среднего бизнеса (27%) база данных не защищена. Мошенник может беспрепятственно скачать данные о клиентах, сотрудниках, компании. Например, имена, адреса, номера телефонов, сумму сделки. Чтобы украсть данные, злоумышленнику достаточно обнаружить ошибки, сообщающие, что база данных открыта, и просто подобрать к ней пароль и логин.

Осложнить жизнь мошенникам в этой ситуации можно разными способами: закрыть порт базы данных, усложнить к ней пароль или включить фильтрацию IP-адресов, чтобы открыть данные могли только владельцы бизнеса и доверенные лица.

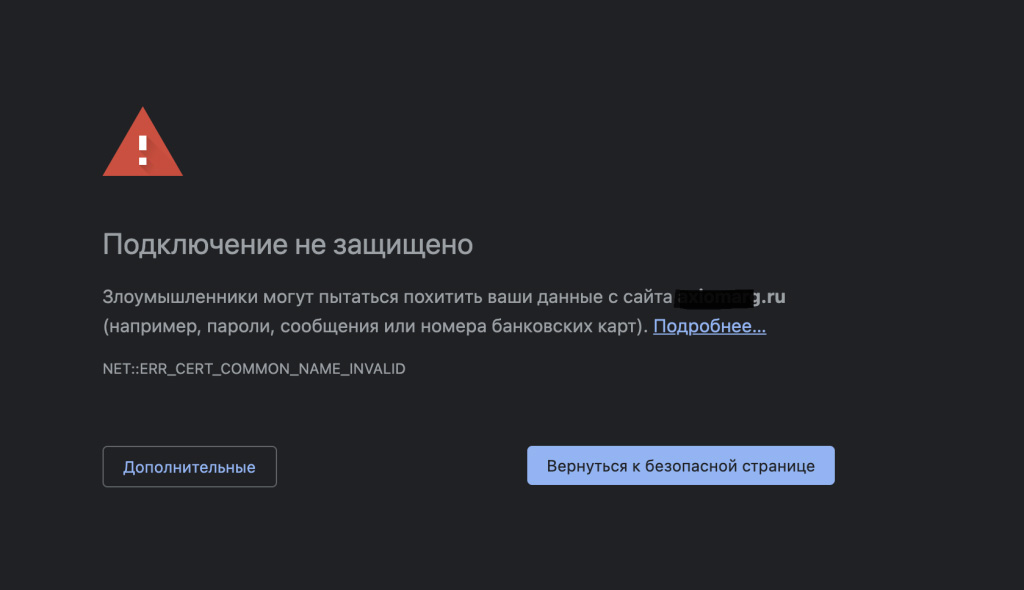

3. Ошибка сертификата безопасности. SSL сертификат необходим для того, чтобы работать по протоколу безопасного соединения HTTPS. Сертификат подтверждает, что сайт принадлежит конкретной организации, позволяет узнать сервер и подтвердить безопасность сайта. У 15% компаний сертификат не соответствует действующему домену, и сайт оказывается уязвимым к атакам с перехватом данных. При заходе на страницу пользователи видят, что подключение не защищено.

Чтобы решить проблему, нужно перевыпустить сертификат.

4. Слабая защита от шифровальщиков. Если мошенник получит доступ к информационным ресурсам организации, он может зашифровать данные и заблокировать их использование для компании и ее сотрудников. В дальнейшем преступники могут вымогать деньги за возврат данных. 9% сайтов МСБ слабо защищены от блокировки доступа к данным.

Порты для шифровальщиков закрыты по умолчанию, открывают их в основном по недосмотру.

Решение у проблемы простое — закрыть порт. Ни для чего, кроме работы мошенников он не нужен.

5. Просроченный SSL-сертификат. SSL сертификат гарантирует сайту безопасность, а пользователю — конфиденциальность. При истечении срока действия сертификата браузер сообщает всем посетителям, что соединение не защищено. Это снижает доверие пользователей, и компания теряет потенциальных клиентов. Перевыпустить сертификат вовремя забывают 7% компаний МСБ.

Самые редкие уязвимости связаны с удалённым управлением серверами компаний — на них приходится чуть больше 5% ошибок.